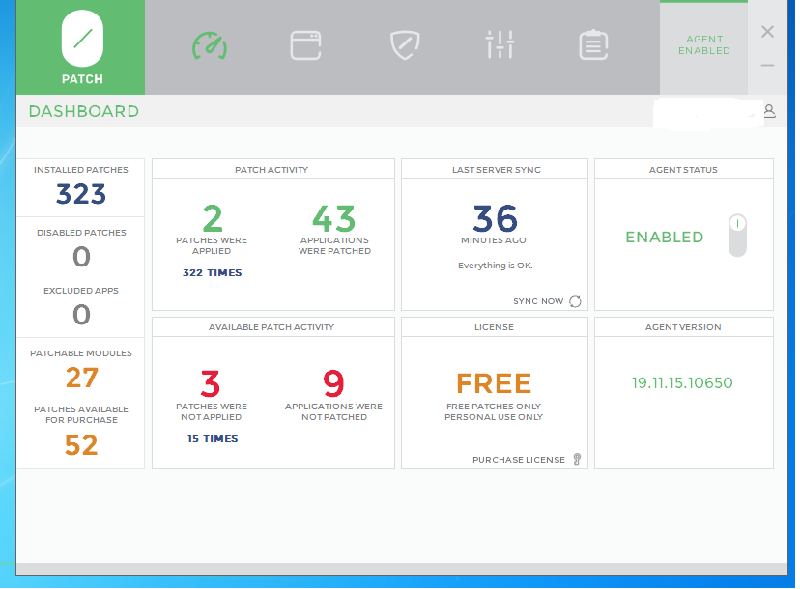

La versione 19.11.15.10650 sembra avere alcuni bug, questo l'avevo notato anche io subito quando tenta di fare la sincro automatica e non riesce ed infatti lo scudo diventa giallo, ma non è comunque un problema

1)Siamo a conoscenza di un bug nella versione 19.11.15.10650 di 0patch Agent (versione corrente) che causa il fallimento di una sincronizzazione a causa della codifica errata di caratteri speciali. Mentre l'agente fa il suo lavoro, registra i dati su quali applicazioni vengono patchate da quali patch e, quando si sincronizza, invia tali dati al server per raccogliere dati statistici. Il problema si verifica quando un'applicazione con patch ha un carattere speciale nel suo nome, perché quel nome viene codificato in modo errato e il server rifiuta la richiesta. Queste statistiche di patching vengono quindi eliminate sull'agente e iniziano a essere raccolte di nuovo (per la sincronizzazione successiva), quindi una sincronizzazione manuale dopo una sincronizzazione non riuscita di solito ha esito positivo, ma lasciata a se stessa e alla sincronizzazione programmata una volta all'ora, i caratteri speciali possono trova la strada per le statistiche raccolte entro 60 minuti, portando alla mancata sincronizzazione della maggior parte delle sincronizzazioni.

Prevediamo che questo problema interesserà più utenti ora che abbiamo emesso alcuni micropatch che vengono applicati a molti processi (alcuni dei quali potrebbero avere caratteri speciali nei loro nomi).

Abbiamo già corretto questo errore nel nostro codice sorgente, ma per evitare di affrettarci con una versione, abbiamo deciso di emettere un micropatch per questo problema, che correggerà 0patchService.exe e correggerà il problema fino al rilascio del nuovo agente.

Nel frattempo, guarda di tanto in tanto 0patch Console

https://central.0patch.com/auth/login e se dice che non è stato sincronizzato per oltre 24 ore, attiva una sincronizzazione manuale (e una seconda se la prima fallisce).

Una volta che abbiamo questo micropatch, avviseremo tutti gli utenti via e-mail per assicurarsi che eseguano una sincronizzazione manuale e ricevano il micropatch.

Ci scusiamo per l'inconveniente

https://0patch.zendesk.com/hc/en-us...-not-sync-automatically-but-manual-sync-works

2)Con la versione dell'agente 19.11.15.10650, c'è un altro possibile motivo per vedere questo errore: abbiamo cambiato la logica di pianificazione della sincronizzazione automatica, che si è rivelata avere un effetto collaterale indesiderato. Vale a dire, quando viene avviato il servizio 0patch (all'avvio del computer o al risveglio dallo stato di sospensione / ibernazione), si tenta immediatamente di sincronizzare ma la rete potrebbe non essere completamente configurata da allora, il che porta al messaggio sopra. Ora, in precedenza l'agente avrebbe riprovato entro un minuto (che avrebbe rimosso il messaggio se online) ma ora attende 60 minuti e durante questo periodo vedrai il messaggio e l'icona gialla 0patch. Mentre questo bug non fa altro che ritardare la prima sincronizzazione riuscita dell'agente dopo l'avvio per 60 minuti, dà l'impressione che qualcosa sia terribilmente sbagliato, quindi lo stiamo risolvendo nella prossima versione dell'agente.

https://0patch.zendesk.com/hc/en-us...nt-can-t-connect-to-the-server-What-is-wrong-

3)Siamo a conoscenza di un bug nella versione 19.11.15.10650 di 0patch Agent (versione corrente) che causa la scrittura di una stringa che inizia con "Modulo patchable trovato" nel flusso di output standard di tutte le applicazioni che corregge, con un impatto che varia dal fastidio (quando si vede questa stringa in un cmd.exe appena lanciato) ai problemi funzionali nelle applicazioni che generano nuovi processi e analizzano il loro output nel flusso di output standard. Sospettiamo che l'applicazione Discord possa risentirne e abbiamo ricevuto da un utente la segnalazione di un'applicazione aziendale che presenta comportamenti difettosi a causa di ciò.

Mentre lavoriamo su una correzione, si consiglia agli utenti di escludere l'applicazione interessata dal patching avviando la console 0patch, aprendo Applicazioni -> Applicazioni patch, individuando le applicazioni interessate e disabilitandole dal patching.

https://0patch.zendesk.com/hc/en-us...-string-appears-in-console-based-applications

https://0patch.zendesk.com/hc/en-us Help center