Questo programma ovviamente è consigliato per chi usa ancora Win 7 visto che da Gennaio 2020 da parte di Microsoft non riceve più nessun aggiornamento di sicurezza

Cosa devo fare per ricevere micropatch post-EOS per Windows 7 e Windows Server 2008 R2?

Per ricevere i nostri micropatch post-fine supporto Windows 7 e Windows Server 2008, dovrai:

Assicurati di aggiornare Internet Explorer alla versione 11 e di averlo completamente aggiornato.

Applica tutti gli aggiornamenti ufficiali di Windows ai tuoi computer Windows 7 e Windows Server 2008 R2 fino a quelli più recenti (o al rollup mensile di gennaio 2020 , KB4534310, che include sia le ultime correzioni di sicurezza che tutte le precedenti correzioni di sicurezza e non)) e anche qualsiasi successivi aggiornamenti che potrebbero essere rilasciati da Microsoft (come se avessero rilasciato aggiornamenti EternalBlue e BlueKeep per Windows XP e Windows Server 2003 al termine del loro supporto).

Installa 0patch Agent su ogni computer Windows 7 e Windows Server 2008 che desideri proteggere con 0patch e registra questi agenti con il tuo account 0patch.

Disponi di un numero adeguato di licenze 0patch PRO o 0patch Enterprise nel tuo account 0patch.

Consentire ai computer con protezione 0patch di connettersi al server 0patch per la sincronizzazione periodica in modo che possano ricevere nuovi micropatch e gestirli in remoto (incluso nella licenza Enterprise ).

Spiegazione aggiuntiva sugli aggiornamenti che dovrai applicare

Per chiarire questo requisito, dobbiamo spiegare come funzionano i nostri micropatch: ogni micropatch che emettiamo è applicabile a un modulo eseguibile specifico (di solito EXE o DLL), basato sull'hash crittografico di quel modulo. Se vogliamo micropatch la stessa vulnerabilità su due versioni di svchost.dll , ad esempio, dobbiamo creare due micropatch (ovvero, porta il micropatch da quello che patch per primo, all'altro). Mentre tale porting è spesso banale (ma non sempre), ogni modulo eseguibile su qualsiasi sistema Windows è disponibile in molte versioni, con la maggior parte degli aggiornamenti di Windows che cambiano dozzine in potenzialmente centinaia di moduli eseguibili. Per ridurre il porting e, cosa ancora più importante, per ridurre al minimo il rischio che i nostri utenti non dispongano della versione corretta dei moduli che stiamo correggendo, vogliamo che abbiano (idealmente) copie identiche dei computer Windows 7, almeno per quanto riguarda il funzionamento i file di sistema vanno. Questo è il motivo per cui abbiamo deciso di soddisfare i nostri requisiti di "Applicare tutti gli aggiornamenti ufficiali di Windows ai computer Windows 7 e Windows Server 2008 fino a quelli più recenti". Pensiamo che ciò ci dia le migliori possibilità di unificare i computer di tutti gli utenti su una base comune. La mancata installazione di alcuni aggiornamenti potrebbe comportare che alcuni moduli eseguibili non siano della stessa versione di quelli con l'ultimo Rollup e quindi i micropatch per tali moduli non verrebbero applicati. (Inoltre, gli utenti non saprebbero nemmeno che avrebbero potuto essere applicati ma non erano dovuti a una versione impropria.)

Come funziona 0patch

Quali dati vengono inviati dagli agenti al server 0patch e perché?

Consumo di banda

Consumo CPU

Consumo di Memoria

Disk Input/Output

Dettagli 0Patch per Win 7

Cosa significa esattamente?

Significa che dopo l'ultimo aggiornamento ufficiale della sicurezza per Windows 7 e Windows Server 2008 nel gennaio 2020, inizieremo a fare quanto segue:

1)Ogni martedì di revisione esamineremo gli avvisi di sicurezza di Microsoft per determinare quali delle vulnerabilità che hanno risolto per le versioni di Windows supportate potrebbero essere applicabili a Windows 7 o Windows Server 2008 e presentare un rischio sufficientemente elevato da giustificare il micropatching .

2)Per le vulnerabilità identificate ad alto rischio esamineremo gli aggiornamenti di Windows per le versioni di Windows supportate (ad esempio, Windows 10) per confermare se il codice vulnerabile che è stato risolto in Windows 10 è effettivamente presente su Windows 7 o Windows Server 2008. (A tutti gli effetti e scopi, tali vulnerabilità saranno considerate 0 giorni per questi sistemi operativi.)

3)Se il codice vulnerabile ad alto rischio risulta essere presente su Windows 7 o Windows Server 2008, avvieremo un processo per ottenere un proof of concept (POC) per l'attivazione della vulnerabilità. A volte un POC viene pubblicato dai ricercatori sulla sicurezza subito dopo la risoluzione del fornitore ufficiale ( e talvolta anche prima ); altre volte possiamo ottenerne uno dalla nostra rete di partner o fonti di intelligence sulle minacce; occasionalmente i ricercatori condividono un POC con noi privatamente; e a volte dobbiamo creare noi stessi un POC analizzando la patch ufficiale e aprendo la strada verso i dati di input che indirizzano l'esecuzione alla vulnerabilità.

4) Una volta che abbiamo un POC e sappiamo come la vulnerabilità è stata riparata dalle persone che conoscono meglio il codice vulnerabile (ovvero gli sviluppatori Microsoft), porteremo la loro correzione, funzionalmente parlando, come una serie di micropatch al codice vulnerabile in Windows 7 e Windows Server 2008 e testarli contro il POC. Dopo ulteriori test sugli effetti collaterali pubblicheremo i micropatch e li consegneremo alle macchine online degli utenti entro 60 minuti. (Il che a proposito significa che molti Windows 7 e Windows Server 2008 verranno patchati prima di quelli con versioni di Windows ancora supportate in cui le organizzazioni continueranno a testare prudentemente gli aggiornamenti di Windows per giorni o settimane prima di averli applicati a tutti i computer.)

Per quanto tempo prevedi di fornire micropatch Windows 7 e Windows Server 2008?

Abbiamo in programma di fornire questi micropatch per tre anni (fino al martedì di gennaio 2023 compreso).

Inizialmente prevedevamo di impegnarci per un anno, ma in seguito abbiamo deciso di estenderlo a tre anni a causa dell'interesse travolgente dei nostri utenti.)

Per quali vulnerabilità 0patch fornisce micropatch?

Ovviamente con la versione free non verranno rilasciate tutte le patch, ma solo quelle ritenute importanti e critiche per il sistema, di conseguenza per i normali utenti che usano il Pc a casa va più che bene, sempre meglio di niente )

)

Stato dei micropatch di Windows 7 e Windows Server 2008 R2 Questo articolo presenta lo stato corrente delle vulnerabilità che interessano Windows 7 e Windows Server 2008 R2 dopo la fine del supporto il 14 gennaio 2020, nonché lo stato corrente dei nostri micropatch rilasciati per queste vulnerabilità.

Come comunicheremo lo stato delle micropatch di Windows 7 / Server 2008 R2 dopo gennaio 2020?

Verranno comunicate nell' Help center https://0patch.zendesk.com/hc/en-us

Lista delle Patch disponibili tramite 0Patch Ovviamente solo quelle free vengono installate, per le altre serve la versione a pagamento

Le micropatch nel programma sono numerate

Una volta scaricato il programmino e installato è necessario registrare un account per poterlo usare anche nella sola versione Free

Una volta registrato l'account, la prima volta che lanciate il programma verrà richiesto il login, dopo di che partirà la sincronizzazione con i server 0Patch e il controllo della situazione sul Pc.

Help Center

Faq

Faq più dettagliate

Sito web

Download Dovete scaricare la versione free

Patch Central Qui potete loggarvi (una volta fatta la registrazione) e vedere la situazione del vostro Pc che rimane sempre sincronizzato con i server 0Patch

Manuale versione 21.05.05.10500

Il Manuale è solo in inglese, ma il programmino è molto semplice da usare, le patch vengono installate automaticamente

Consiglio di dare una bella lettura al manuale

Blog 0Patch

Questa è la prima patch che mi ha installato dopo la prima installazione

https://blog.0patch.com/2020/03/micropatching-unknown-0days-in-windows.html

Riguarda una vulnerabilità critica di Marzo 2020 di cui ne avevamo discusso QUI e che su Win 7 non verrà corretta da parte di Microsoft in quanto ricordo che dal 14 Gennaio 2020 non vengono più rilasciate patch di sicurezza

Su Windows 8.1 e 10 verrà risolta tramite il bollettino di Aprile del Windows Update

Di conseguenza 0Patch ha già risolto in anticipo il problema su Win 7

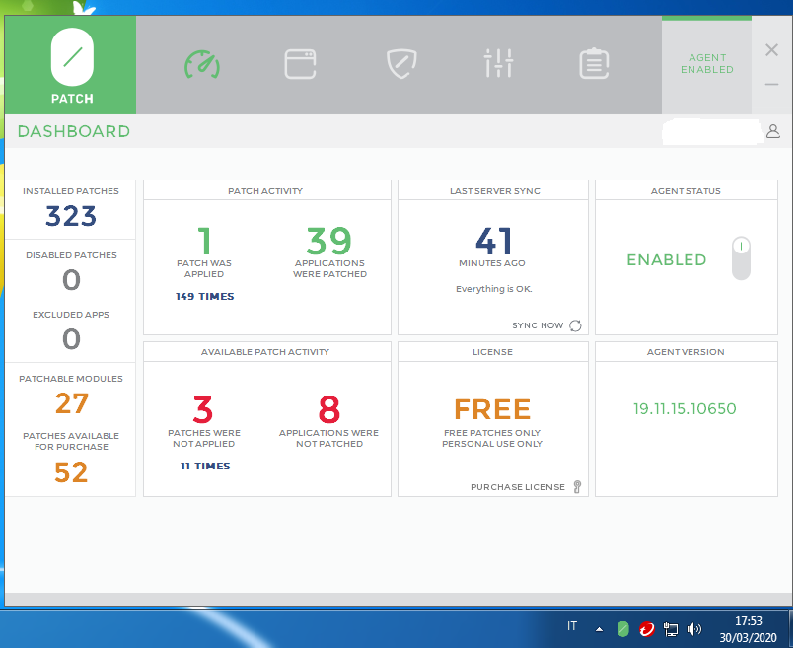

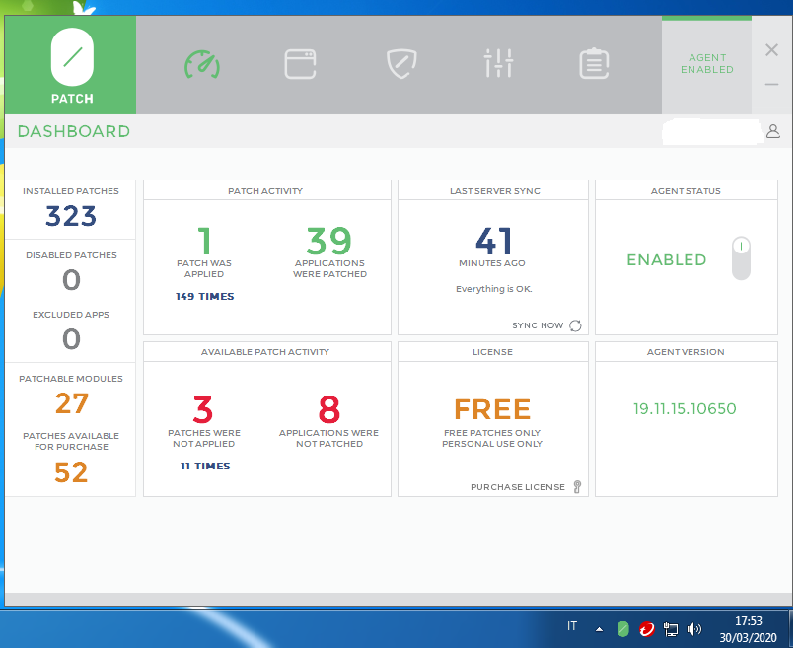

Questo come si presenta il programma dopo l'installazione e l'installazione della 1 Patch di sicurezza (la numero 420) di cui sopra per Win 7 dopo il 14 Gennaio 2020

Win 7 Sp1 64 bit

Win 7 Sp1 64 bit

Sotto vicino all'orologio è verde quando è collegato e sincronizzato con i server 0Patch, altrimenti può diventare giallo il che significa che non riesce a collegarsi con i server di 0Patch in questo caso provare a risincronizzare manualmente da dentro il programma su Sync Now

La sincronizzazione automatica avviene ogni 60 minuti

Alcune info su 0Patch

https://www.ilsoftware.it/articoli....iali-anche-dopo-gennaio-2020-con-0patch_19958

Update del 21/07/2021

Versione 21.05.05.10500

Manuale versione 21.05.05.10500

Cosa devo fare per ricevere micropatch post-EOS per Windows 7 e Windows Server 2008 R2?

Per ricevere i nostri micropatch post-fine supporto Windows 7 e Windows Server 2008, dovrai:

Assicurati di aggiornare Internet Explorer alla versione 11 e di averlo completamente aggiornato.

Applica tutti gli aggiornamenti ufficiali di Windows ai tuoi computer Windows 7 e Windows Server 2008 R2 fino a quelli più recenti (o al rollup mensile di gennaio 2020 , KB4534310, che include sia le ultime correzioni di sicurezza che tutte le precedenti correzioni di sicurezza e non)) e anche qualsiasi successivi aggiornamenti che potrebbero essere rilasciati da Microsoft (come se avessero rilasciato aggiornamenti EternalBlue e BlueKeep per Windows XP e Windows Server 2003 al termine del loro supporto).

Installa 0patch Agent su ogni computer Windows 7 e Windows Server 2008 che desideri proteggere con 0patch e registra questi agenti con il tuo account 0patch.

Disponi di un numero adeguato di licenze 0patch PRO o 0patch Enterprise nel tuo account 0patch.

Consentire ai computer con protezione 0patch di connettersi al server 0patch per la sincronizzazione periodica in modo che possano ricevere nuovi micropatch e gestirli in remoto (incluso nella licenza Enterprise ).

Spiegazione aggiuntiva sugli aggiornamenti che dovrai applicare

Per chiarire questo requisito, dobbiamo spiegare come funzionano i nostri micropatch: ogni micropatch che emettiamo è applicabile a un modulo eseguibile specifico (di solito EXE o DLL), basato sull'hash crittografico di quel modulo. Se vogliamo micropatch la stessa vulnerabilità su due versioni di svchost.dll , ad esempio, dobbiamo creare due micropatch (ovvero, porta il micropatch da quello che patch per primo, all'altro). Mentre tale porting è spesso banale (ma non sempre), ogni modulo eseguibile su qualsiasi sistema Windows è disponibile in molte versioni, con la maggior parte degli aggiornamenti di Windows che cambiano dozzine in potenzialmente centinaia di moduli eseguibili. Per ridurre il porting e, cosa ancora più importante, per ridurre al minimo il rischio che i nostri utenti non dispongano della versione corretta dei moduli che stiamo correggendo, vogliamo che abbiano (idealmente) copie identiche dei computer Windows 7, almeno per quanto riguarda il funzionamento i file di sistema vanno. Questo è il motivo per cui abbiamo deciso di soddisfare i nostri requisiti di "Applicare tutti gli aggiornamenti ufficiali di Windows ai computer Windows 7 e Windows Server 2008 fino a quelli più recenti". Pensiamo che ciò ci dia le migliori possibilità di unificare i computer di tutti gli utenti su una base comune. La mancata installazione di alcuni aggiornamenti potrebbe comportare che alcuni moduli eseguibili non siano della stessa versione di quelli con l'ultimo Rollup e quindi i micropatch per tali moduli non verrebbero applicati. (Inoltre, gli utenti non saprebbero nemmeno che avrebbero potuto essere applicati ma non erano dovuti a una versione impropria.)

Come funziona 0patch

Quali dati vengono inviati dagli agenti al server 0patch e perché?

Consumo di banda

Consumo CPU

Consumo di Memoria

Disk Input/Output

Dettagli 0Patch per Win 7

Cosa significa esattamente?

Significa che dopo l'ultimo aggiornamento ufficiale della sicurezza per Windows 7 e Windows Server 2008 nel gennaio 2020, inizieremo a fare quanto segue:

1)Ogni martedì di revisione esamineremo gli avvisi di sicurezza di Microsoft per determinare quali delle vulnerabilità che hanno risolto per le versioni di Windows supportate potrebbero essere applicabili a Windows 7 o Windows Server 2008 e presentare un rischio sufficientemente elevato da giustificare il micropatching .

2)Per le vulnerabilità identificate ad alto rischio esamineremo gli aggiornamenti di Windows per le versioni di Windows supportate (ad esempio, Windows 10) per confermare se il codice vulnerabile che è stato risolto in Windows 10 è effettivamente presente su Windows 7 o Windows Server 2008. (A tutti gli effetti e scopi, tali vulnerabilità saranno considerate 0 giorni per questi sistemi operativi.)

3)Se il codice vulnerabile ad alto rischio risulta essere presente su Windows 7 o Windows Server 2008, avvieremo un processo per ottenere un proof of concept (POC) per l'attivazione della vulnerabilità. A volte un POC viene pubblicato dai ricercatori sulla sicurezza subito dopo la risoluzione del fornitore ufficiale ( e talvolta anche prima ); altre volte possiamo ottenerne uno dalla nostra rete di partner o fonti di intelligence sulle minacce; occasionalmente i ricercatori condividono un POC con noi privatamente; e a volte dobbiamo creare noi stessi un POC analizzando la patch ufficiale e aprendo la strada verso i dati di input che indirizzano l'esecuzione alla vulnerabilità.

4) Una volta che abbiamo un POC e sappiamo come la vulnerabilità è stata riparata dalle persone che conoscono meglio il codice vulnerabile (ovvero gli sviluppatori Microsoft), porteremo la loro correzione, funzionalmente parlando, come una serie di micropatch al codice vulnerabile in Windows 7 e Windows Server 2008 e testarli contro il POC. Dopo ulteriori test sugli effetti collaterali pubblicheremo i micropatch e li consegneremo alle macchine online degli utenti entro 60 minuti. (Il che a proposito significa che molti Windows 7 e Windows Server 2008 verranno patchati prima di quelli con versioni di Windows ancora supportate in cui le organizzazioni continueranno a testare prudentemente gli aggiornamenti di Windows per giorni o settimane prima di averli applicati a tutti i computer.)

Per quanto tempo prevedi di fornire micropatch Windows 7 e Windows Server 2008?

Abbiamo in programma di fornire questi micropatch per tre anni (fino al martedì di gennaio 2023 compreso).

Inizialmente prevedevamo di impegnarci per un anno, ma in seguito abbiamo deciso di estenderlo a tre anni a causa dell'interesse travolgente dei nostri utenti.)

Per quali vulnerabilità 0patch fornisce micropatch?

Ovviamente con la versione free non verranno rilasciate tutte le patch, ma solo quelle ritenute importanti e critiche per il sistema, di conseguenza per i normali utenti che usano il Pc a casa va più che bene, sempre meglio di niente

Stato dei micropatch di Windows 7 e Windows Server 2008 R2 Questo articolo presenta lo stato corrente delle vulnerabilità che interessano Windows 7 e Windows Server 2008 R2 dopo la fine del supporto il 14 gennaio 2020, nonché lo stato corrente dei nostri micropatch rilasciati per queste vulnerabilità.

Come comunicheremo lo stato delle micropatch di Windows 7 / Server 2008 R2 dopo gennaio 2020?

Verranno comunicate nell' Help center https://0patch.zendesk.com/hc/en-us

Lista delle Patch disponibili tramite 0Patch Ovviamente solo quelle free vengono installate, per le altre serve la versione a pagamento

Le micropatch nel programma sono numerate

Una volta scaricato il programmino e installato è necessario registrare un account per poterlo usare anche nella sola versione Free

Una volta registrato l'account, la prima volta che lanciate il programma verrà richiesto il login, dopo di che partirà la sincronizzazione con i server 0Patch e il controllo della situazione sul Pc.

Help Center

Faq

Faq più dettagliate

Sito web

Download Dovete scaricare la versione free

Patch Central Qui potete loggarvi (una volta fatta la registrazione) e vedere la situazione del vostro Pc che rimane sempre sincronizzato con i server 0Patch

Manuale versione 21.05.05.10500

Il Manuale è solo in inglese, ma il programmino è molto semplice da usare, le patch vengono installate automaticamente

Consiglio di dare una bella lettura al manuale

Blog 0Patch

Questa è la prima patch che mi ha installato dopo la prima installazione

https://blog.0patch.com/2020/03/micropatching-unknown-0days-in-windows.html

Riguarda una vulnerabilità critica di Marzo 2020 di cui ne avevamo discusso QUI e che su Win 7 non verrà corretta da parte di Microsoft in quanto ricordo che dal 14 Gennaio 2020 non vengono più rilasciate patch di sicurezza

Su Windows 8.1 e 10 verrà risolta tramite il bollettino di Aprile del Windows Update

Di conseguenza 0Patch ha già risolto in anticipo il problema su Win 7

Questo come si presenta il programma dopo l'installazione e l'installazione della 1 Patch di sicurezza (la numero 420) di cui sopra per Win 7 dopo il 14 Gennaio 2020

Sotto vicino all'orologio è verde quando è collegato e sincronizzato con i server 0Patch, altrimenti può diventare giallo il che significa che non riesce a collegarsi con i server di 0Patch in questo caso provare a risincronizzare manualmente da dentro il programma su Sync Now

La sincronizzazione automatica avviene ogni 60 minuti

Alcune info su 0Patch

https://www.ilsoftware.it/articoli....iali-anche-dopo-gennaio-2020-con-0patch_19958

Update del 21/07/2021

Versione 21.05.05.10500

Manuale versione 21.05.05.10500